(Foto PixaBay)

Ebay sta attaccando il mio PC?

In questi giorni sta imperversando la notizia che Ebay, tramite uno script, esegue una scansione dei computer dei propri utenti. Stiamo parlando di un vero “port scan” dei device di tutti i potenziali clienti di uno dei principali siti di E-commerce.

In questi giorni sta imperversando la notizia che Ebay, tramite uno script, esegue una scansione dei computer dei propri utenti. Stiamo parlando di un vero “port scan” dei device di tutti i potenziali clienti di uno dei principali siti di E-commerce. Attraverso una serie di analisi e indagini tecniche è stato scoperto, però, che questa pratica è più diffusa di quanto si possa pensare: sono tante le aziende note e meno note che usano questa stessa metodologia, verificando i nostri computer senza alcuna autorizzazione.

Cos’è un Port Scan?

Un Port scan è una tecnica di hacking in grado di verificare quali porte/servizi (da qui Port Scan) sono attive sulla macchina target; in questo specifico caso parliamo dei nostri computer. Ciò che ha destato ben più di un sospetto nel caso di Ebay è che l’attività di scanning delle porte è uno dei task preliminari nelle attività di security testing e assessment volte a determinare il livello di esposizione di rischio del target stesso. Ma la stessa tecnica corrisponde anche alla fase propedeutica di un attacco informatico vero e proprio: ha lo scopo di identificare i servizi presenti per sfruttare le vulnerabilità al fine di eseguire un accesso non autorizzato.

Il port scan di EBAY

L’attività di scansione condotta da Ebay è mirata a identificare specifici servizi. In particolare il “security test” non autorizzato dai clienti/utenti ha l’obiettivo di verificare la presenza di servizi di connessione remota come Desktop remoto di Windows, VNC, TeamViewer... per un totale di 14 servizi circa.

Perché?

Sembrerebbe che lo scopo sia quello di identificare eventuali computer potenzialmente compromessi da un malware o parte di una botnet (rete di asset digitali gestiti da un Criminal hacker senza che il reale proprietario ne sia consapevole). Parliamo di computer che potrebbero effettuare acquisti fraudolenti o allo stesso tempo attacchi informatici. Il tutto è stato confermato da una analisi dettagliata di Dan Nemec, un cyber researcher, che ha identificato e scoperto che lo script di port scan in questione, chiamato check.js, è collegato al dominio h-ebay.online-metrix.net relativo a ThreatMetrix Inc della LexisNexis Risk Solutions. Come indicato dallo stesso sito web ThreatMetrix “Oltre 5.000 marchi globali si affidano a ThreatMetrix per prendere decisioni di fiducia e identità ogni secondo di ogni giorno”. Attraverso una attività di Domain Threat Intelligence abbiamo identificato oltre 416 sottodomini similari a quello relativo ad Ebay h-ebay.online-metrix.net.

Se analizziamo la composizione la naming convention utilizzata, potrebbe sorprendere i nomi presenti identificati: Citibank, Equifax, WePay, Netflix, Walmart, Lloyd Bank, ESPN, Ticketmaster, TripAdvisor, e tanti altri.

Ovviamente non sappiamo se tutti adottano lo stesso approccio di antifrode, anche perché da una verifica che abbiamo direttamente condotto come Swascan al momento sembra che lo script non sia più operativo.

Da quando ci “scannerizzano”?

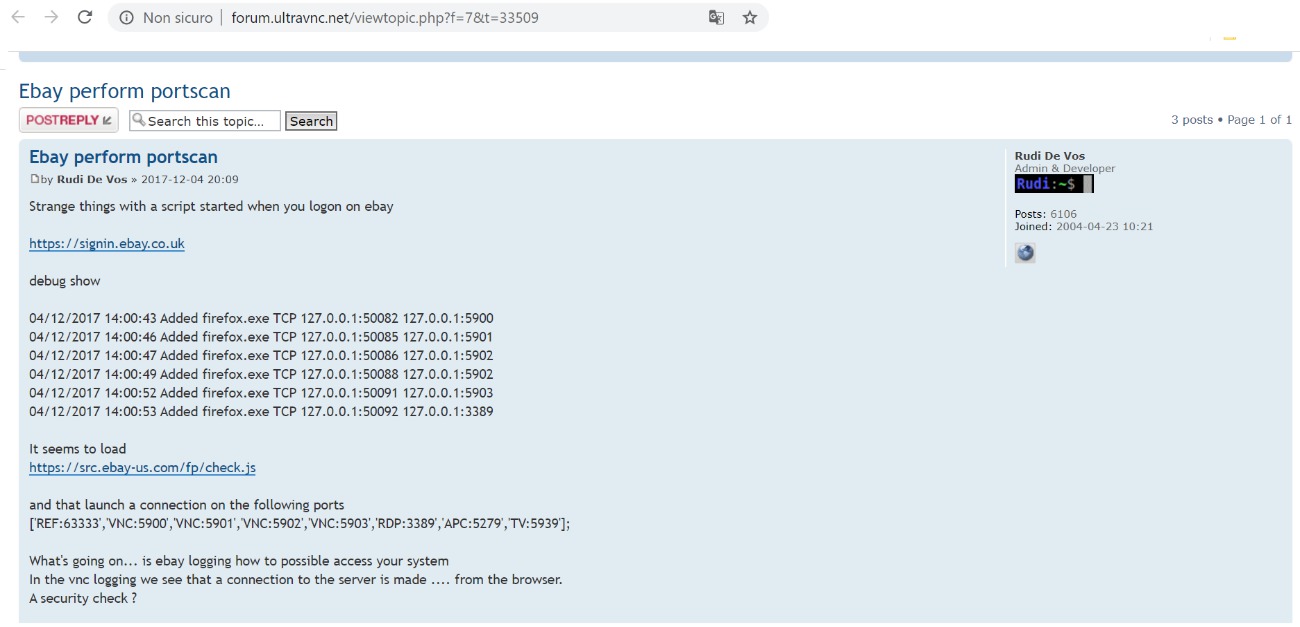

Investigando sul web, su fonti pubbliche e semipubbliche abbiamo scoperto che in realtà Rudi De Vos aveva segnalato la questione già nel 2017.

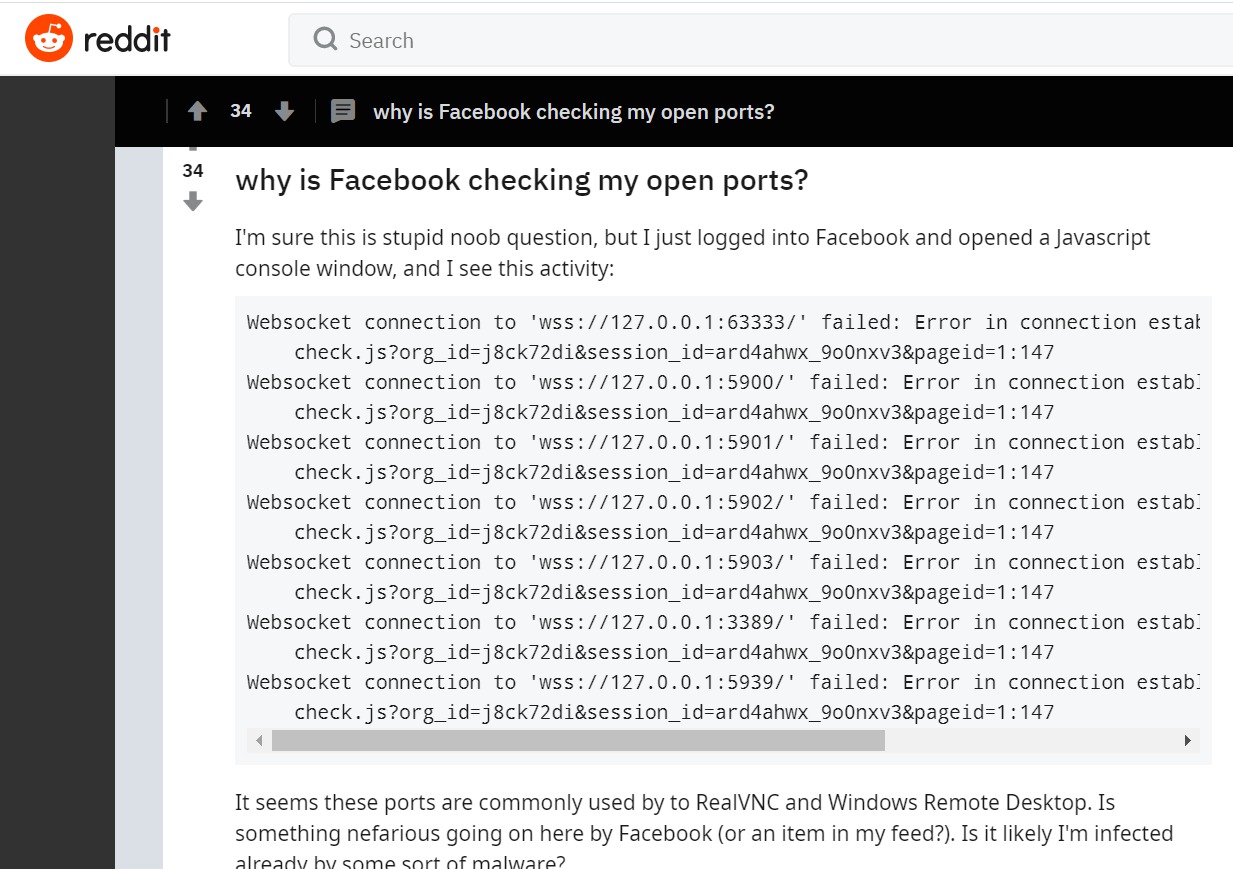

Anche un altro utente su Reddit segnalava una “anomalia” similare. In questo caso faceva riferimento a Facebook. Parliamo di 4 anni fa.

Port scan: Lecito o illecito?

Dirimiamo prima di tutto un aspetto importante dal punto di vista legale. l port scanning non sono un'attività illegale. Quello che è perseguibile penalmente è l’accesso o tentativo di accesso abusivo di un sistema. Il port scan, per sua natura di fatto fa una chiamata ad una serie di “porte” del target e verifica se sono “aperte” e quindi attive. E’ invece perseguibile penalmente forzare un sistema informatico allo scopo di ottenere un accesso non autorizzato dal titolare e proprietario dell’asset digitale o infrastruttura informatica.

A livello GDPR non sussistono di fatto gli estremi di una violazione della Data Protection e quindi nessuna violazione della Privacy degli stessi Utenti. La presenza o meno di alcuni servizi attivi su un determinato asset digitale non impatta in alcun modo sui dati personali dell’utente stesso.

Di fatto siamo di fronte a un caso che potremmo definire nel suo insieme lecito.

Nella sostanza dei fatti, l’attività di scansione che abbiamo subito è permessa. Ovviamente rimane un po' di amaro in bocca, di delusione. Ci potremmo di fatto sentire messi in discussione, un senso di sfiducia.

Ho due domande da porre:

La prima: Perché non siamo stati avvisati che avrebbero condotto una verifica dei nostri dispositivi? Potevamo liberamente scegliere se accettare o meno questa “pratica” invece di subire passivamente.

La seconda domanda, se la scansione avesse rilevato una possibile compromissione del nostro computer ci avrebbero avvisato?