Così gli Anonymous italiani colpiscono i siti web istituzionali

Dall'inizio dell'anno sono stati tanti e vari i siti web attaccati dal gruppo di hacker. Ma questi target non sono mirati, sono scelti in base alla presenza o meno di determinate vulnerabilità

Il gruppo attivista Anomymous ha colpito nuovamente. Questa volta la vittima è l'Unione Nazionale degli Ufficiali in congedo. L'azione è stata condotta dal collettivo Lulzsec Italia. Il Cyber Attack è stato effettuato nei confronti del sito web Unici. Il bottino è stato di diverse migliaia di informazioni personali degli ufficiali in congedo. Tutte le informazioni, ovviamente, sono state rese pubbliche: nomi, cognomi, mail, indirizzi fisici, numeri di telefono,....

Nelle ultime settimane il gruppo Lulzsec è stato protagonista di altri due Data Breach: una ai danni dell'Unione Sindacale di Base (USB) e un'altra ai danni della Cisl attraverso il sito della Inas. Anche in questi due casi il risultato è stato il medesimo: informazioni personali rubate e relativa pubblicazione di tutti i dati.

Anonplus e Lulzsec: Gli Anonymous Italiani

Dall'inizio dell'anno il gruppo Anonymous, tramite i due collettivi Anonplus e Lulzsec è estremamente attivo.

Il collettivo Lulzsec Italia

LulzSec Italia fa parte del collettivo internazionale Lulz Security. Dal 2011 hanno aderito agli attivisti Anonymous. Sono responsabili di diversi attacchi informatici come il Cyber Attack alla Sony Pictures del 2011 e quello al sito della CIA. Tutte le azioni di cybercrime condotte sono sempre state senza fini di lucro, rivendicando le azioni con messaggi che sono un mix di ironia e politica. La "consociata" italiana è diventata molto attiva da qualche mese. Oltre ai Data Breach indicati precedentemente, la scia si allunga: si vanno a sommare i Cyber Attack effettuati ai danni dei siti web di:

- Uilm;

- Uil;

- infrastrutture esposte su internet del Miur (erano in gestione ad una terza parte)

Anonplus Italia

Anonplus era il di social network di Anonymous. E' stato lanciato nel luglio del 2011 ma il social non è più attivo da tempo. Tuttavia, il gruppo italiano Anonplus Italia dall'inizio dell'anno fino a poco prima dell'estate è stato il responsabile di diversi attacchi informatici e Data Breach:

- il sito web del IlGiornale;

- il sito web di Salvini;

- il sito web di Symantec;

- il sito web della Regione Abruzzo;

- il sito web del Comune di Bologna;

- ...

Perché è così facile?

Gli attacchi informatici sono estremamente facili da eseguire poiché i target non sono purtroppo protetti a dovere.

Uno studio di Positive Technologies dimostra che:

- il 100 per cento dei siti web e delle web application sono vulnerabili;

- l'80 per cento dei siti web e delle web application ha una vulnerabilità critica;

Se non bastasse il CERT-PA, una struttura dell'Agenzia per l’Italia Digitale dedicata alla sicurezza informatica ha rilevato che il 67 per cento dei siti web della PA è vulnerabile.

Questi dati dimostrano che per creare un sito web e per gestire un sito web sia necessario considerare anche gli aspetti legati alla sicurezza informatica.

La vera criticità è che i siti web e le web application non sono aggiornate e allo stesso tempo non vengono effettuate attività periodiche relative all'Analisi del Rischio Tecnologico attraverso:

- Network Scan.

Queste attività peraltro sono obbligatorie per legge: in base a quanto stabilito dalla nuova normativa sulla tutela dei dati (GDPR) nello specifico all'ART 32 comma 2: "il titolare del trattamento e il responsabile del trattamento mettono in atto misure tecniche e organizzative adeguate per garantire un livello di sicurezza adeguato al rischio, che comprendono, tra le altre, se del caso: d) una procedura per testare, verificare e valutare regolarmente l’efficacia delle misure tecniche e organizzative al fine di garantire la sicurezza del trattamento"

Come vengono scelti i target da colpire?

L'elenco dei TARGET colpiti è di primo piano, come abbiamo visto in precedenza si tratta di: governativi, istituzioni, istruzione, politici,... Partiamo dal presupposto che i Target non sono MIRATI. Per iniziare, due assunti:

- La vittima è scelta in base alla presenza o meno di determinate vulnerabilità.

- La tecnica di attacco è consolidata e semplice da attuare.

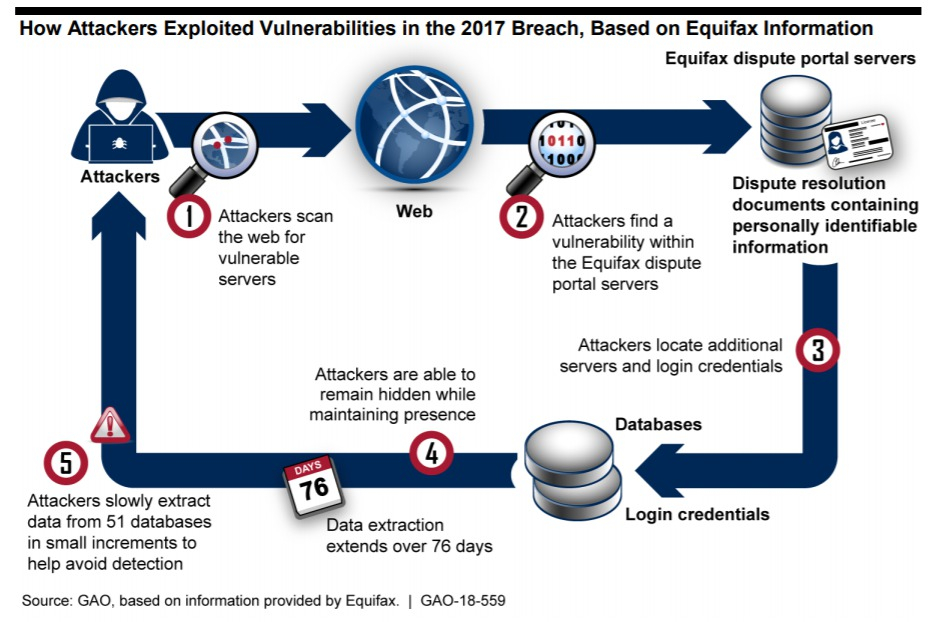

L'approccio di questi Cyber Attack è il seguente:

Punto1 - Vulnerabilità: vengono scelte una o due vulnerabilità note con a disposizione pubblicamente i relativi exploit (un codice che sfrutta le vulnerabilità);

Punto2 - Discovery: viene lanciato un network scan sulla rete pubblica. Il network scan ha il compito di identificare i target che hanno le vulnerabilità scelte nel PUNTO1;

Punto3 - Analysis: si analizzano i target identificati al PUNTO2 e si scelgono i target relativi a governativi, istituzioni, istruzione, politici,...

Punto4 - Accesso: viene lanciato l'exploit del PUNTO1 per poter accedere al target;

Punto5 - Attacco: viene condotto l'attacco informatico.

Cosa ci aspetta?

Nei prossimi mesi ci saranno nuove vittime illustri. Lo stato generale del mondo della CyberSecurity, come abbiamo visto, di fatto aiuta e agevola i malintenzionati ad effettuare facilmente Data Breach. La previsione è che i prossimi target saranno ancora molto probabilmente siti web sviluppati con Joomla e Drupal...