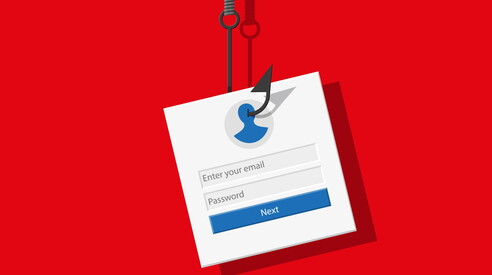

Phishing

Perchè il phishing funziona?

Potremmo dire che la sua definizione è approfittarsi della natura umana. L'attacco, nonostante la sua maturità è ancora uno dei rischi cyber più presenti

Potremmo dire che la definizione di phishing è approfittarsi della natura umana. Nonostante la sua storia ben documentata e la sua maturità come cyber-attacco (risale almeno agli anni Novanta), il phishing rimane uno dei metodi principali che gli aggressori utilizzano per colpire gli utenti e per infiltrarsi nel perimetro delle aziende.

Gli exploit del phishing funzionano ancora oggi perché i criminal hacker richiedono solo una piccola percentuale di conversioni nelle loro campagne per raggiungere l'obiettivo di acquisire le credenziali degli utenti che stanno studiando come loro obiettivi. Come se non bastasse il phishing si sta evolvendo e sta impiegando nuove tecniche per superare i filtri di sicurezza presenti nella maggior parte dei client e-mail. Ma perché questa tecnica continua a tormentarci e cosa si può fare per ridurre o mitigare la perdita di dati sensibili?

L'impatto del Phishing sul comportamento umano

Agli albori del phishing, i modelli utilizzati per simulare questo tipo di attacchi non erano ben compresi né tantomeno analizzati. In realtà, la forza lavoro era la vera – e spesso unica – prima linea di difesa per l'escalation di potenziali campagne di phishing verso l'infrastruttura IT.

Man mano che gli attacchi di phishing si sono evoluti e sono diventati più difficili da distinguere da un lato, unito alla formazione e a una maggiore consapevolezza delle minacce in agguato dall'altro, abbiamo potuto osservare che la pressione e l'onere di difesa che prima ricadeva unicamente sulla forza lavoro si sono spostati. Il cambiamento è abbastanza significativo da vedere l'effetto a catena che la tecnica ha causato sulla produttività dei lavoratori.

In parole povere, le persone vogliono svolgere il proprio dovere. E in molti lavori, c'è la necessità di cliccare sui link e di aprire gli allegati. Il phishing preda sul comportamento umano perturbando il flusso di lavoro dei dipendenti. L'autenticità del mittente, il contenuto di un messaggio e-mail e l'azione richiesta vengono tutti messi in discussione e rallentano lo svolgimento delle normali attività lavorative.

A questa sfida si aggiunge la convinzione dei dipendenti che il luogo di lavoro offre un'esperienza più sicura rispetto a casa, perché c'è, soprattutto in realtà più strutturate, c’è un team di sicurezza presente e che prende attivamente le misure per proteggerli. Questo significa che lavoratori in Smart Working potrebbero essere ulteriormente rallentati da sospetti o dubbi riguardanti e-mail di lavoro. Alcuni osservano che l'impatto del phishing ha rimosso parte della fiducia nei confronti del datore di lavoro. È necessario un nuovo approccio per allineare la postura di sicurezza dell'organizzazione alle aspettative di produttività della forza lavoro.

Più livelli per difendersi

I criminal Hacker spesso usano trucchi psicologici per indurre gli utenti a intraprendere azioni che di solito non farebbero, sfruttando il desiderio di un dipendente di essere utile o il suo istinto di fare ciò che una figura autoritaria gli dice di fare. La formazione dell’utente è il primo cardine di una solida difesa, ma va accompagnata da un approccio stratificato.

La prevenzione dal phishing richiede un approccio a più livelli che combini controlli tecnici e assieme all’awareness. Ogni livello di questa strategia funge da rete di sicurezza nel caso in cui il livello sopra di esso fallisca.

Ci sono tre passaggi per ampliare e solidificare la propria difesa:

- Supportare gli utenti con misure tecniche e soluzioni tecnologiche. Ciò significa supportare la prima linea di difesa, che è la vostra forza lavoro, con soluzioni di sicurezza delle e-mail, tra cui il filtraggio dei contenuti, un sistema affidabile di autenticazione dei messaggi e la Threat Intelligence sulle minacce incombenti.

- Educare la vostra forza lavoro a riconoscere i tentativi di phishing. Assicuratevi di implementare una formazione continua, di disporre di meccanismi per la segnalazione del phishing e di testare e misurare le prestazioni regolarmente.

- Prepararsi adeguatamente nel caso di errori umani. Nonostante i vostri migliori sforzi tecnici ed educativi, sarebbe sciocco pensare di essere immuni agli attacchi di Phishing. Se tutto il resto fallisce, dovete essere pronti a rispondere agli incidenti per limitare l'impatto di un attacco di phishing di successo. Tecnologie come l'isolamento del browser e Multi Factor Authentication possono aiutare a limitare l'impatto. Allo stesso modo, avere un piano di Incident Response già pronto in anticipo aiuta la qualità e la velocità del vostro recupero della Business Continuity e il recupero dei dati.